「マスク攻撃」の脆弱性により、悪意のあるサードパーティ製 iOS アプリが正規アプリになりすます

新しい WireLurker iOS マルウェアが表面化して からわずか 1 週間で、悪意のあるサードパーティ アプリのインストールに使用される可能性のある脆弱性が iOS にさらに存在します。既存の正規アプリをエミュレートして置き換える機能から「Masque Attack」と呼ばれるこの欠陥は、 セキュリティ調査会社 FireEye によって発見されました。

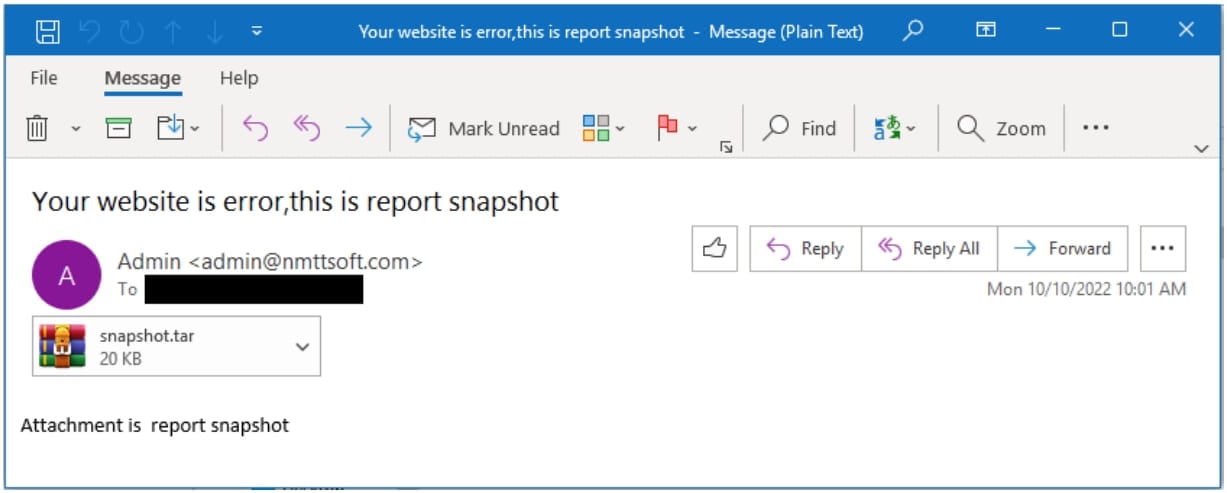

Masque Attack は、テキスト メッセージまたは電子メール内のフィッシング リンクをクリックすることで、ユーザーを iOS App Store の外でアプリをインストールするように誘導します。たとえば、デモ ビデオでは、リンクが添付された SMS メッセージが、「ねえ、これをチェックしてください、New Flappy Bird」というテキストとともに送信されました。

クリックすると、リンクは Web サイトに移動し、ユーザーはアプリをインストールするように求められます。動画内のアプリは Flappy Bird ではなく、App Store からダウンロードした正規バージョンの Gmail に直接インストールされる悪意のあるバージョンの Gmail であり、事実上検出不可能になっています。

Masque Attack は、iOS エンタープライズ プロビジョニング プロファイルを使用して、正規の App Store バージョンの上に偽のバージョンのアプリをインストールするために使用できます。このプロファイルは、ベータ テストに使用されたり、企業が公式 App Store を必要とせずに従業員にアプリを配布したりするために使用されます。

ブログ投稿で説明されているように、既存の App Store アプリと悪意のある偽アプリの両方が同じバンドル識別子 (一意の識別番号) を使用している限り、偽のバージョンはユーザーにとって非常に難しい方法で実際のアプリを置き換えます。検出する。隠れた悪意のあるアプリは、電子メール メッセージ、SMS メッセージ、電話などをアップロードできます。これが可能なのは、「iOS は、同じバンドル ID を持つアプリに対して証明書の一致を強制しない」ためです。

この攻撃は、Safari やメールなどの標準の Apple アプリを置き換えることはできませんが、App Store 経由でインストールされたアプリに影響を与える可能性があり、WireLurker などの他の脆弱性よりもはるかに危険である可能性があります。

マスク攻撃は、WireLurker よりもはるかに大きな脅威となる可能性があります。マスク攻撃は、インターネット経由で攻撃者のマルウェアを使用して、バンキング アプリや電子メール アプリなどの本物のアプリを置き換えることができます。つまり、攻撃者は、本物の銀行アプリを同一の UI を持つマルウェアに置き換えることで、ユーザーの銀行認証情報を盗むことができるということです。驚くべきことに、このマルウェアは、元のアプリが置き換えられたときに削除されなかった元のアプリのローカル データにもアクセスすることができます。これらのデータには、キャッシュされた電子メールや、マルウェアがユーザーのアカウントに直接ログインするために使用できるログイン トークンが含まれている場合があります。

FireEye は、この攻撃が iOS 7.1.1、7.1.2、8.0、8.1、および 8.1.1 ベータ版で機能することを確認しました。同社は 7 月 26 日にこの脆弱性について Apple に通知しましたが、iOS ユーザーは、公式 App Store 以外のサードパーティ ソースからアプリをインストールしないこと、SMS メッセージやサードパーティ Web サイトの「インストール」ポップアップをクリックしないようにすることで身を守ることができます。 「信頼できないアプリ開発者」の警告を発するアプリを避ける/アンインストールする。

iOS 7 ユーザーは、[設定] –> [一般] –> [プロファイル] に移動して、どのようなプロビジョニング プロファイルがインストールされているかを確認することで、攻撃の被害にあったかどうかを確認できます。 iOS 8 デバイスにはインストールされているプロビジョニング プロファイルが表示されないため、攻撃の検出がより困難になります。