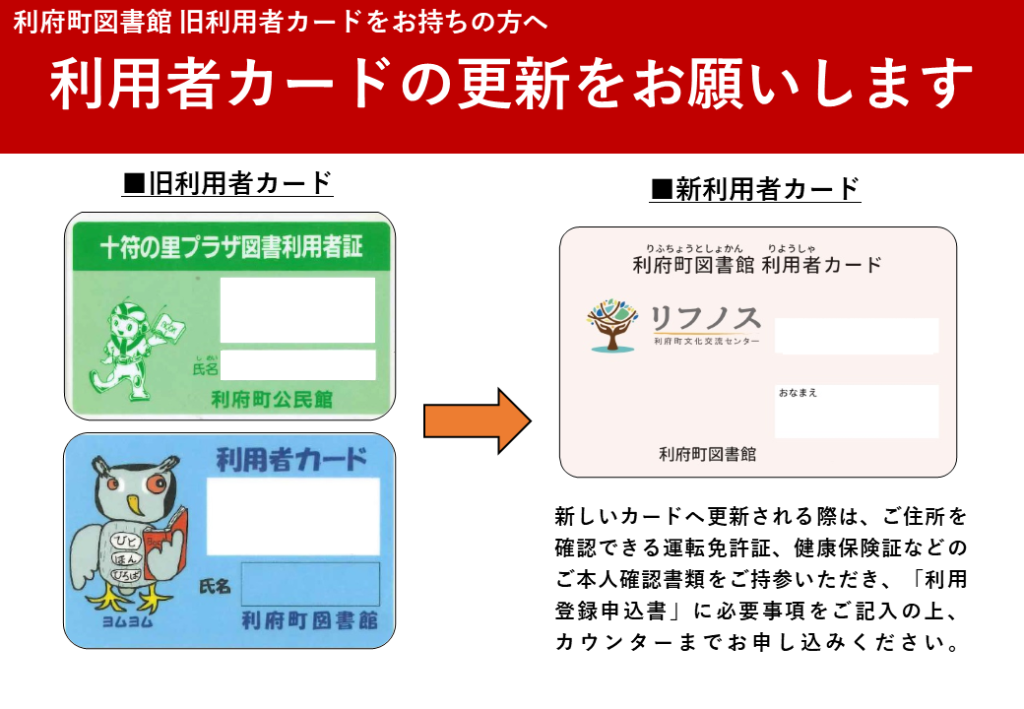

PSA: 必ず更新してください。iOS 16.6.1 および macOS 13.5.2 は、積極的に悪用されている脆弱性に対処します。

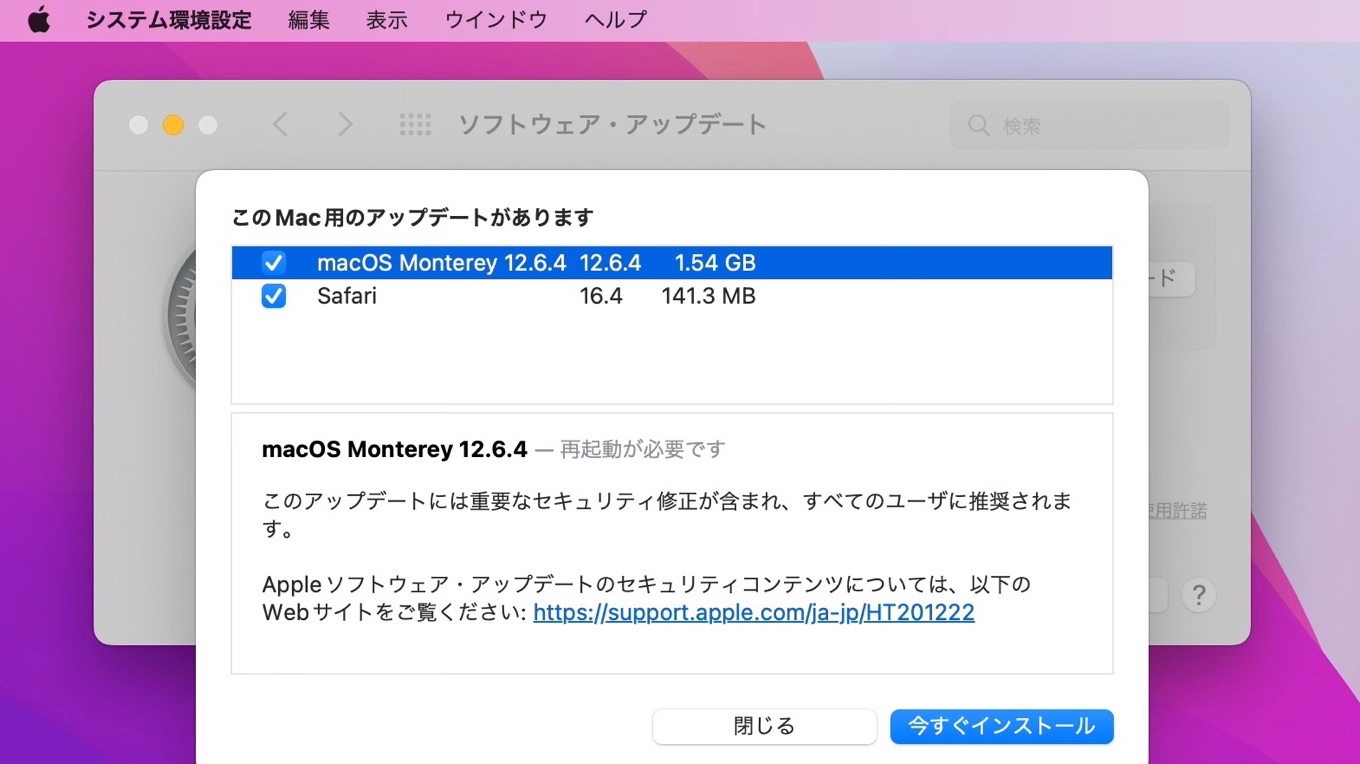

Apple が本日リリースした macOS 13.5.2、iOS 16.6.1、iPadOS 16.6.1、watchOS 9.6.2 アップデートには、実際に悪用されている可能性があるセキュリティ脆弱性の修正が含まれています。

Appleの

セキュリティサポートページ

によると、iOS、iPadOS、macOSでは、悪意を持って作成された画像を処理すると任意のコードが実行され、ハッカーが簡単な画像を使ってオペレーティングシステムにアクセスできるようになる可能性があるという。 Apple はバッファ オーバーフローの問題に対処し、メモリ処理を改善することで ImageIO プロセスを修正しました。

iOS、iPadOS、watchOS では、Wallet アプリ内の悪意を持って作成された添付ファイルによって、任意のコードが実行される可能性もあります。 Apple はロジックを改善して検証の問題に対処しました。

これらのアップデートには重要なセキュリティ修正が含まれているため、全員ができるだけ早く iOS 16.6.1、iPadOS 16.6.1、macOS 13.5.2、watchOS 9.6.2 をインストールする必要があります。 Apple はこれらのソフトウェア アップデートをすべてのユーザーに推奨します。

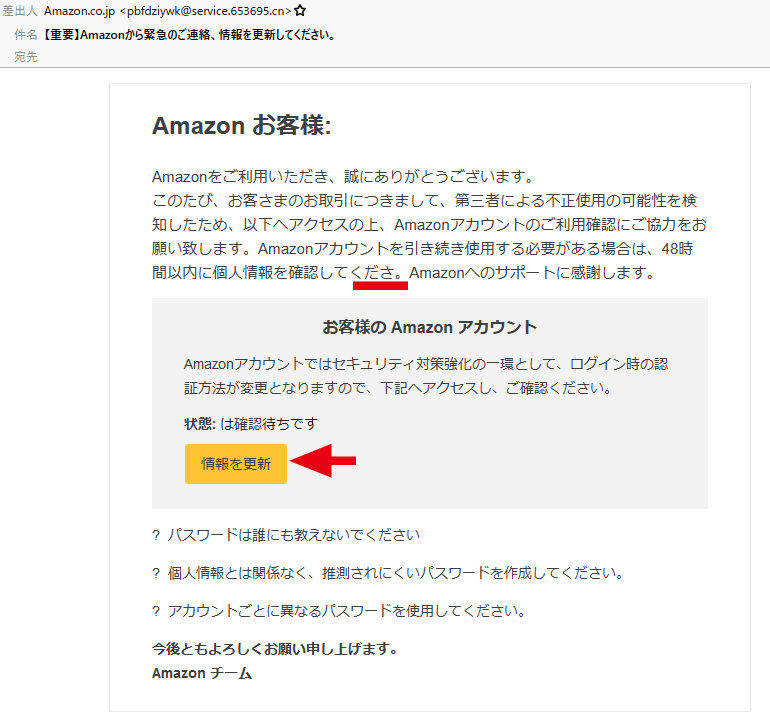

アップデート : Citizen Lab が報告した ように、この脆弱性は「BLASTPASS」エクスプロイト チェーンの一部であり、NSO グループの Pegasus スパイウェアを配信するために実際に使用されていることが観察されています。ペガサスは、政府関係者、ジャーナリスト、活動家、その他デバイス上に機密情報を保存している可能性のある人々にとって重大な懸念事項です。

ゼロクリックの脆弱性により、攻撃者は悪意を持って作成された PassKit (ウォレット) イメージを iMessage 経由でターゲットに送信し、「被害者からの操作なしで」デバイスを感染させることができました。

この攻撃は、今日のアップデートを適用するか、デバイスでロックダウン モードを有効にすることでブロックできます。