AppleのT2セキュリティチップはUSB-C経由で攻撃される脆弱性がある

Apple の T2 セキュリティ チップが ジェイルブレイクに対して脆弱である可能性があることが先週 報告さ れた後、このエクスプロイトの背後にあるチームは 広範なレポート とデモをリリースしました。

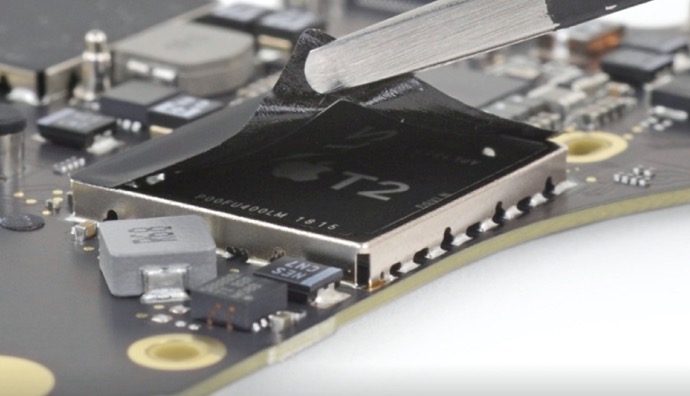

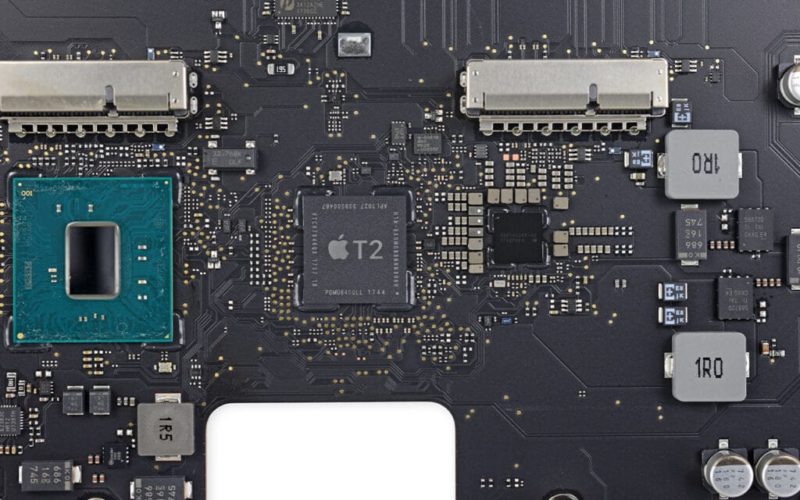

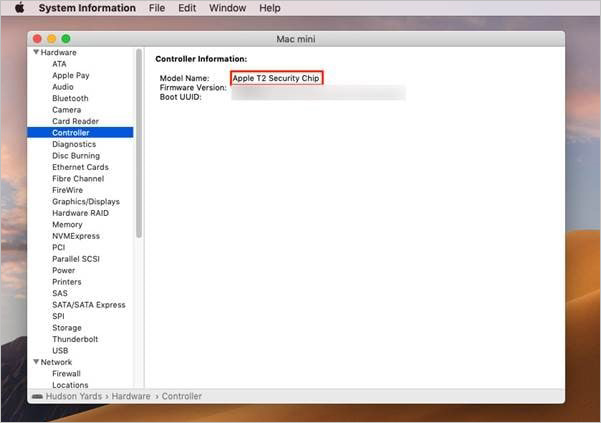

Apple のカスタム シリコン T2 コプロセッサは 、新しい Mac に搭載されており 、暗号化ストレージやセキュア ブート機能、その他いくつかのコントローラ機能を処理します。このチップは Apple A10 プロセッサをベースにしているため、iOS デバイスのジェイルブレイクに使用されているのと同じ 「checkm8」エクスプロイト に対して脆弱であるようです。

この脆弱性により、T2 のブート プロセスがハイジャックされ、ハードウェアにアクセスすることが可能になります。通常、T2 チップがデバイス ファームウェア アップデート (DFU) モードで復号化呼び出しを検出すると、T2 チップは致命的エラーで終了しますが、チーム Pangu が開発した別の脆弱性を利用することで、ハッカーがこのチェックを回避してアクセスすることが可能になります。 T2チップに。

アクセスを取得すると、ハッカーは完全な root アクセス権とカーネル実行権限を持ちますが、FileVault 2 暗号化を使用して保存されたファイルを直接復号化することはできません。ただし、T2 チップはキーボード アクセスを管理するため、ハッカーはキーロガーを挿入し、復号化に使用されるパスワードを盗む可能性があります。また、MDM や Find My などのサービスで使用されるリモート アクティベーション ロックをバイパスすることもできます。ファームウェアのパスワードでもこれを防ぐことはできません。キーボード アクセスも必要であり、最初に T2 チップを実行する必要があるからです。

このエクスプロイトはユーザーの介入なしで実行でき、変更された USB-C ケーブルを挿入するだけで済みます。 「充電器ほどの大きさ」の特殊なデバイスを作成することで、攻撃者は T2 チップを DFU モードにし、「checkra1n」エクスプロイトを実行し、キー ロガーをアップロードして、すべてのキーをキャプチャすることができます。 macOS は脱獄しても変更されないままにすることができますが、すべてのキーは Mac ラップトップに記録されたままになります。これは、MacBook のキーボードが T2 に直接接続され、macOS にパススルーされるためです。

実際のデモでは、ホスト デバイスから USB-C 経由で checkra1n を実行する様子が示されています。接続されたコンピュータがエクスプロイトが成功したことを確認する間、標的となった Mac は黒い画面を表示するだけです。

これらのケーブルは、通常 Apple のみが使用する CPU およびその他のチップ用の USB-C ポート内の特別なデバッグ ピンへのアクセスを可能にすることによって機能します。

Apple はこのセキュリティ上の欠陥を修正しておらず、パッチは適用できないようです。セキュリティ上の理由から、T2 の SepOS カスタム オペレーティング システムはチップの SEPROM に直接保存されていますが、これにより Apple がソフトウェア アップデートを通じてエクスプロイトにパッチを適用することも防止されます。

それまでの間、ユーザーは Mac を物理的に安全に保ち、信頼できない USB-C ケーブルやデバイスの挿入を避けることで、エクスプロイトから身を守ることができます。