開発者が Apple スタイルのパスワード要求を使用した iOS フィッシング攻撃を実証

開発者の Felix Krause は本日、 概念実証のフィッシング攻撃 を共有しました。この攻撃は、アプリ開発者が Apple スタイルのポップアップを使用して iPhone ユーザーの Apple ID とパスワードにアクセスする方法を明確に示しているため、注目を集めています。

クラウス氏の説明によれば、iPhone と iPad ユーザーは、App Store や iTunes アプリを使用していない場合でも、購入や iCloud へのアクセスのために Apple ID とパスワードを公式に要求されることに慣れています。

パスワードのシステム要求の設計をエミュレートする UIAlertController を使用すると、開発者は、多くの iOS ユーザーをだますことができるフィッシング ツールと同じインターフェイスを作成できます。

システム ポップアップとまったく同じように見えるダイアログを表示するのは非常に簡単です。魔法や秘密のコードは必要ありません。文字通り、Apple ドキュメントで提供されている例とカスタム テキストです。

実際のポップアップ コードはオープンソースにしないことにしましたが、コードは 30 行未満であり、すべての iOS エンジニアがすぐに独自のフィッシング コードを構築できることに注意してください。

システム アラートの中には、開発者にユーザーの Apple ID メール アドレスが必要なものもありますが、メールを必要とせず、パスワードを回復できるポップアップ アラートもあります。

Krause 氏が説明したフィッシング手法は新しいものではなく、Apple は App Store に受け入れられるアプリを精査していますが、このようなフィッシング行為が可能であることを知らない可能性がある iOS ユーザーにとっては、強調する価値があります。

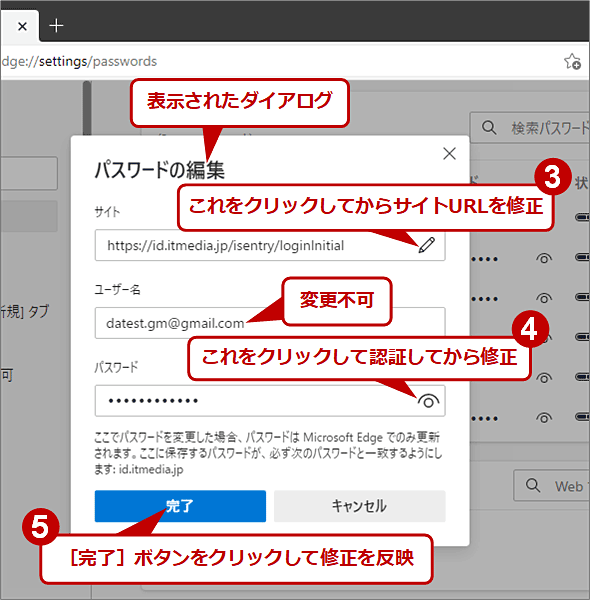

クラウス氏が言うように、ユーザーはこれらのポップアップダイアログに警戒することで自分自身を守ることができます。ポップアップが表示された場合は、ホームボタンを押してアプリを閉じます。ポップアップが消えた場合、それはアプリに関連付けられており、フィッシング攻撃です。残っている場合は、Apple からのシステム要求です。

また、Krause 氏は、ユーザーがポップアップを閉じて、設定アプリ内で資格情報を直接入力することを推奨しています。

Krause氏はこの問題をAppleに報告し、簡単に模倣できるポップアップから直接ではなく、設定アプリに資格情報を入力するよう顧客に求めることを含めた修正を推奨している。あるいは、資格情報の要求に、システムではなくアプリが要求していることを示すアプリのアイコンを含めることもできると同氏は示唆しています。

このような攻撃に対する追加の保護として、Apple の顧客は 2 要素認証 を有効にする必要があります。これにより、攻撃者が検証済みデバイスのコードなしで Apple ID アカウントにログインできなくなります。

.png?ssl=1)

![Apple、macOS Sequoia の 6 番目のベータ版を開発者にシード [アップデート: パブリックベータ版が利用可能]](https://i2.wp.com/tsundora.com/image/2022/11/kage_no_jitsuryokusha_ni_naritakute_5.png?resize=1319,1800&ssl=1)