Apple、マルウェア攻撃後に開発者が Xcode を検証する手順の概要を発表

先週の XcodeGhost と呼ばれる新しい iOS マルウェアの公開を受けて、サードパーティのサーバーでホストされている悪意のあるバージョンの Xcode から発生したもので、Apple は開発者が使用している Xcode のバージョンが有効であることを確認するための 手順の概要を説明 しました。

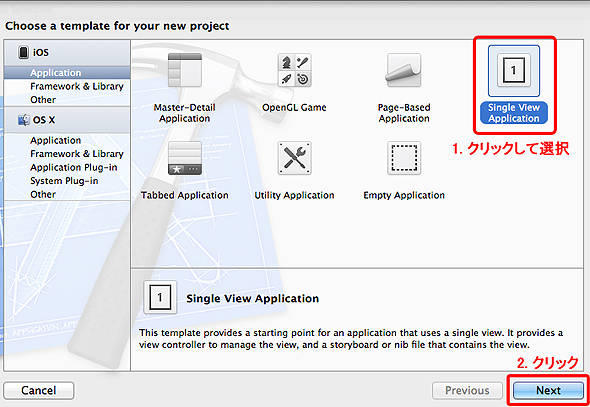

Gatekeeper が有効になっている限り、Mac App Store または Apple の Web サイトから Xcode をダウンロードすると、OS X はアプリのコード署名を自動的にチェックし、Apple のコードと照合して検証します。 Xcode を別の場所から入手する必要がある場合は、次の手順に従います。

Xcode のコピーの ID を確認するには、Gatekeeper が有効になっているシステムのターミナルで次のコマンドを実行します。

spctl –assess –verbose /Applications/Xcode.app/Applications/ は、Xcode がインストールされているディレクトリです。このツールは、Gatekeeper がアプリケーションのコード署名を検証するために使用するものと同じチェックを実行します。このツールが Xcode の評価を完了するまでに最大で数分かかる場合があります。

このツールは、Mac App Store からダウンロードされた Xcode のバージョンに対して次の結果を返すはずです。

/アプリケーション/Xcode.app: 受け入れられました

ソース=Mac App StoreApple Developer Web サイトからダウンロードしたバージョンの場合、結果は次のいずれかになります。

/アプリケーション/Xcode.app: 受け入れられました

出典=アップルまたは

/アプリケーション/Xcode.app: 受け入れられました

出典=アップルシステム

「accepted」以外の結果、または「Mac App Store」、「Apple System」、または「Apple」以外のソースは、アプリケーションの署名が Xcode に対して有効ではないことを示します。レビューのためにアプリを送信する前に、Xcode のクリーン コピーをダウンロードし、アプリを再コンパイルする必要があります。

Appleは先週末、XcodeGhostへの対応として 声明を発表し 、認識しているすべての感染アプリをApp Storeから削除し、正規バージョンのXcodeを使用していることを確認するために開発者と協力していると述べた。

「この偽造ソフトウェアを使用して作成されたことがわかっているアプリを App Store から削除しました。私たちは開発者と協力して、アプリを再構築するために適切なバージョンの Xcode を使用していることを確認しています。」

XcodeGhost は 数十 、場合によっては数百の App Store アプリに影響を与えました。 iPhone、iPad、iPod touch のユーザーは 、XcodeGhost について知っておくべきことを 読んで、マルウェアと自分自身を保護する方法について詳しく学ぶ必要があります。